| 3389转发出去是别的端口容易被扫吗? |

houyuzhou 发表于 2022-9-17 20:20 我今天就中勒索了,win server 2019 不过我数据 都放 OD上 然后 nas 的 od 设置为始终保留在设备上,结果 云上的文件 啥事没有...100T选择个 GD 土区企业无限盘 吧 哈哈 |

| NAS就不应该跟互联网联通。 |

| 网络安全太重要了 |

|

不禁用administrator也可以,直接给他换个名字就可以了,在组策略里面 端口映射放公网上至今很稳,虽然一直被人扫 内网机器上也要注意的,一些破解软件不能用的 |

fly9902 发表于 2022-9-17 15:49 用户名奇葩一点,密码123都没问题 |

linmukai 发表于 2022-9-17 06:07 一直觉得rdp不如ssh安全 |

|

本帖最后由 umatic 于 2022-11-24 20:12 编辑 有没有开ftp,开的话勒索程序会黑进来的。 |

flshlion 发表于 2022-9-17 18:07 文件加密只能用来防止数据被拷贝走后查看里面真实数据,一般都是商业信息设计文档之类,只能使用办公电脑查看阅读,qq传给其他人,是看不到真实信息的,而他这是另一码事,人家根本不care你的数据是啥,直接按一定规则改写了,想要逆向改回来就得打钱了 |

|

win nas装个360能防勒索病毒。 另外要做好3-2-1备份呀。 |

linmukai 发表于 2022-9-17 14:07 我的3389也被爆破攻击了,还好被火绒拦截了,现在关掉了3389转发,用zerotier大局域网远程了。 |

| 你们都没使用过L2TP之类的么?iPhone都可以连接,不用整什么端口映射之类。 |

| 改端口、强密码、IP白名单,这样可以固若金汤! |

|

本帖最后由 凹凸曼超凹凸 于 2022-11-24 19:30 编辑 是不是防火墙没弄好?大概率不是远程桌面的锅,你们也太小看微软了,只要系统是最新的有在更新至少比其他协议难n倍。有点写代码常识的都清楚,改不改远程端口对于黑客来说根本没区别,都是用软件全部端口一个个扫的,危险的是没设置防火墙只开放要用的端口,没用到的端口的协议有漏洞但确是开放的被黑进来了 |

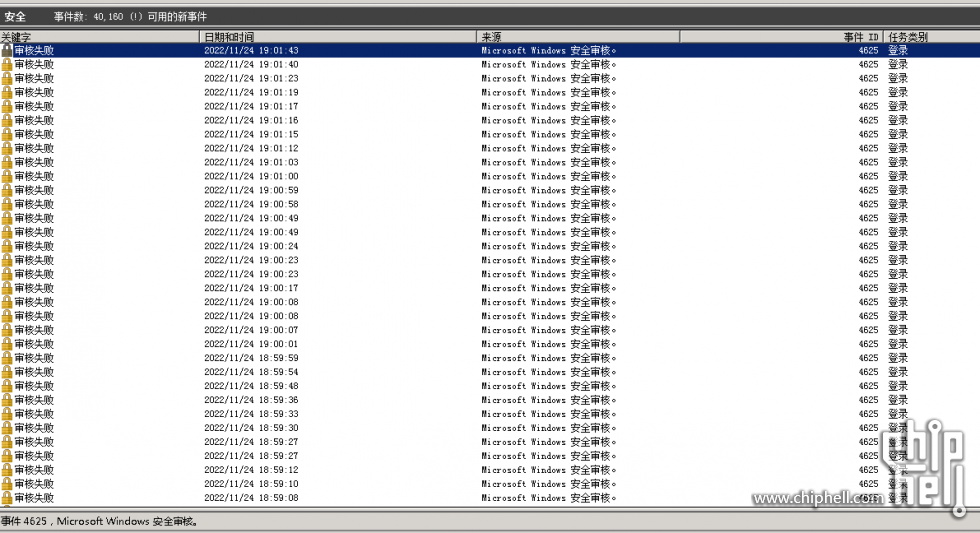

公司跳板机12位强密码,每分钟10来个4625日志,4年了。

|

| 看起来俺怀疑是HK已经有木马潜伏在里面,然后随随便便…… |

| 火绒防勒索规则用起来啊 |

|

不要暴露公网就好。。有什么需求必须开公网呢。。家里上传带宽也是大水管么。 必须要开公网的话,你的所有服务端口都不要使用默认的,管理员的帐号密码只要不是被暴露过的,就算6位数字人家也不会去暴库的,批量抓鸡,爆库耽误时间,出问题的基本全是你不知哪个服务存在可提权的BUG直接获取到管理员权限的。所以对外的端口不要使用默认,很关键。 |

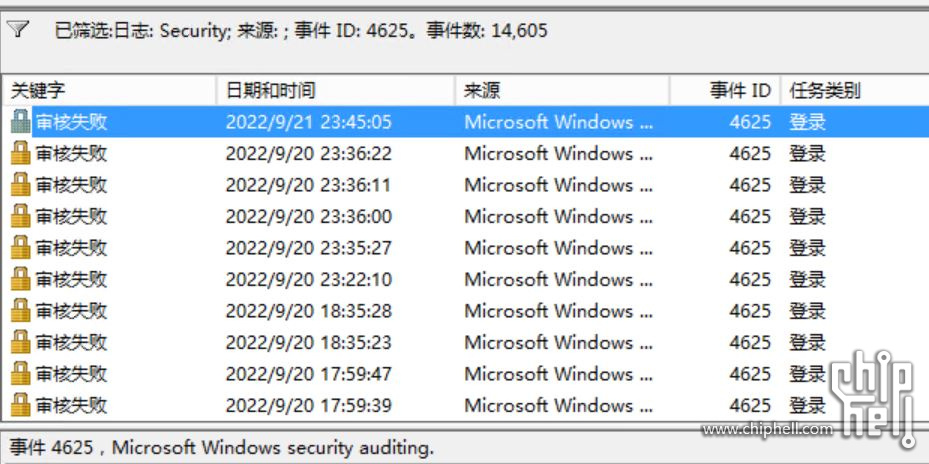

还是关闭外网RDP端口比较干脆,再装了个免费版ipban,查日志4625已经消失了。

|

yargee 发表于 2022-9-26 19:43 这篇文章好啊,原来是TLS1.0的坑  |

| 我上次也是3389改了端口暴露在公网,中了勒索。后来我就用zerotier连内网了,目前为止再也没有中过勒索 |

|

心疼楼主,这也是我为什么用 truenas 的原因,就是为了防止勒索病毒和误删数据。 另外即便换成了 truenas,还是要定期用移动硬盘做备份,电影这些都不用备份,还可以重新下载,只备份核心资料就行。 |

| 单位去年有个存照片的群晖也被黑了,后来找的数据恢复公司基本恢复了了90的内容。 |

yargee 发表于 2022-9-26 19:43 多谢,看了下,比较折腾。 |

gboyv 发表于 2022-9-22 09:30 wail2ban。你可以参考这个https://cloud.tencent.com/developer/article/1689545。 |

| 家庭内网服务建议还是通过**或者ss这些连接之后再访问,不要直接暴露 |

发现很多是凌晨时间被黑的,所以干脆夜里关机。 |

fly9902 发表于 2022-9-22 11:15 会不会是自己人黑的 |

| 吓得我把群晖登录二次验证又打开了 |

Archiver|手机版|小黑屋|Chiphell

( 沪ICP备12027953号-5 ) 310112100042806

310112100042806

GMT+8, 2025-6-16 18:34 , Processed in 0.015027 second(s), 10 queries , Gzip On, Redis On.

Powered by Discuz! X3.5 Licensed

© 2007-2024 Chiphell.com All rights reserved.